| |News|にっぽんの元気人|巻頭特集|第2特集|Focus|コラム|イベント|バックナンバー|vol35以前のバックナンバー| |

|

||

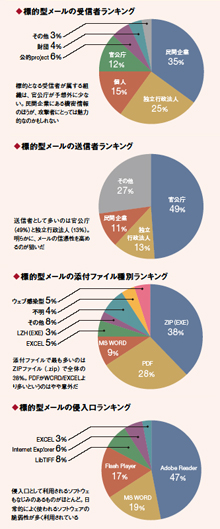

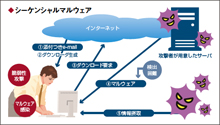

9月19日、驚くべきセキュリティ事故が明らかになった。三菱重工業でサーバとPCがウイルスなどに感染し、社内のファイルサーバから情報が流出した可能性が否定できないというのだ。三菱重工業といえば、日本を代表する防衛産業の一社であり、東証一部の上場企業。情報セキュリティには人一倍力を入れてきたはずの企業が標的となり、事故が起こったのだ。 この事故の原因と目されているのが、「標的型メール」。特定の企業や団体、個人を標的としてPCに侵入し、ウイルスを仕込んで情報を盗み出すメールの総称だ。 標的型メールの目的は、特定の企業や個人の機密情報を外部に持ち出すことにある。最初のメールは、そのきっかけなのだ。具体的には、メールに添付されているウイルスが、標的のPCに「トロイの木馬」や「バックドア」といったマルウェアをダウンロードして実行する。そして攻撃者は、外部からアクセスし、難なく情報を盗み出す。このように、いくつかの段階を経て情報を盗みだすマルウェアを「シーケンシャルマルウェア」と呼び、標的型メールの実態でもある。これは、巧妙に計画された悪意ある行為で、サイバーテロとも呼ばれている。 この手口は、全く新しいものではない。添付ファイル、文面内のURL、HTMLメールに隠されたスクリプトなどを通じて感染するウイルスは、これまでの「マスメール型ウイルスメール」と同じ。特徴的なのは、特定の企業や団体、特定の立場にある人がつい開きたくなるようにメールが工夫されている点だ。攻撃対象を見定めて送ることから、「標的型」とされている。 例えば、写真のようなメール。送信者は取引先や信頼できる公的機関を名乗り、件名はいかにも本物らしく、文面もビジネスメールによく見られるスタイルなので、受け取った人はつい開いてしまう。怪しいメールの特徴を備えていないのでセキュリティツールの検査にも該当せず、メールソフトのフィルタリング機能で迷惑メールへと自動的に分類されることもない。 この攻撃のやっかいなところは、添付ファイルを開いただけでは、何が起こっているのか分からず、放置すると被害がどんどん広がることにある。攻撃されるという前提で、防御策を講じていなければ、気付かないということも十分にありえるのだ。 では、どのような対策をとれば、企業や団体は標的型メールの脅威から自らの身を守ることができるのか。5種類の対策について考えてみたい。 1.メール用のセキュリティツールの活用 標的型メールがコンピューターに侵入し感染する仕組みは、これまでの悪質メールと基本的には同じである。そのため既存のメール用セキュリティツールでもある程度の防御はできる。 最も一般的なのは、メールの添付ファイルを検査するタイプのウイルス対策ソフトウェアだ。ウイルス対策ソフトウェアはパターンファイルをもとに添付ファイル内のウイルスを検出する仕組みになっている。そのため標的型メールの添付ファイルに共通の“目印”がパターンファイルに登録されていれば、この段階で駆除が可能だ。 また、一部のウイルス対策ソフトウェアには、ソフトウェアの不正な行為を自動検知してウイルスと判定する機能がある。この機能なら添付ファイルの“目印”の有無に関わらず標的型メールの排除が可能。セキュリティ強度をもう少し高めることができる。 このほか、ファイアウォールや統合脅威管理(UTM)といったハードウェア方式の製品にも、基本的なセキュリティツールとしての効果が期待できる。 2.OSやアプリケーションを最新版に更新 標的型メールは「脆弱性を持つソフトウェア」を侵入口として利用する。したがって、OSやアプリケーションのベンダーが発表している修正や機能強化を適用していれば、侵入口を減らせることになる。 Windows PCの場合は、Windows Upda t eの定期的な実行が有効だ。ちなみに、Windows Updateを実行すると、OSのWindowsだけでなく、アプリケーションのMicrosoft Office(Word、Excel、PowerPoint、Outlookなど)も最新版に更新される。 3.感染後に備えた“出口対策” ウイルス対策ソフトウェアですべての標的型メールを検疫・駆除することはできない。また、OSやアプリケーションの脆弱性がゼロになるという保証もない。そこで、次善の策として求められるのが、「感染は避けられないものと覚悟して、外部への情報流出を防ぐ」こと。いわゆる“出口対策”だ。 企業や団体内にサーバが設置されている場合は、その中に格納されているデータに対して適切なアクセス権保護やアクセス許可を設定して流出を防ぐ必要がある。Windows Serverの場合は、Active Directoryやサーバ用セキュリティツールでアクセス権などを設定・管理できる。 PCについては、ハードディスク内のデータをネットワークで共有しないように設定するか、パーソナルファイアウォールを使って不正アクセスに対処するといった対策が有効だ。 URLフィルタリングやWebフィルタリングと呼ばれるセキュリティツールを活用すると、標的型メール内のURLからインターネット上の悪質サイトへのアクセスも防げる。 4.インターネットメールに代わる連絡手段 インターネットを利用したメールの最大の特徴は、メールアドレスさえ分かっていれば世界の誰とでも通信できること。標的型メールでは、その特徴が悪用されている。そこで考えられるのが、インターネットメールに代わる連絡手段の利用だ。対策が求められるメールの量を減らすことによって事態を改善できる見込みがある。 例えば、インスタントメッセージングやチャットを利用する方法。Windows Live、AOL、Skypeといった国際的なサービスを利用すれば、原理的には世界の誰とでもメッセージをやり取り可能だ。ログを残せる方式のインスタントメッセージングを利用すれば、相手が不在でもメッセージを残しておける。 ほかにも、近年急速に伸びつつあるビジネス向けソーシャルネットワークサービス(SNS)を導入するという対策も考えられる。機能面ではインスタントメッセージングや電子掲示板、電子会議室に同等だが、TwitterやFacebookと同じ感覚で使えることがポイントとなる。 5.教育と訓練 以上のような対策をすべて実施したとしても、標的型メールによる脅威をゼロにすることはできない。企業や団体で現在行われているビジネスは、良くも悪しくもインターネットに依存している状況だからだ。 そこで、人や組織に対する教育と訓練の重要性が増してくる。『IPAテクニカルウォッチ 標的型攻撃メールの分析に関するレポート〜だましのテクニック事例4件の紹介と標的型攻撃メールの分析・対策〜』に挙げられているのは、 ・従業員の情報リテラシーの向上 ・標的型攻撃メールに関する情報集約と情報共有の体制整備 ・心あたりのないメールを受け取った場合の対応 ・不審なメールの添付ファイルを開く場合の対応 ・自分(や自組織)が詐称された標的型攻撃メールの連絡を受けた場合の対応 といった対策。標的型メールの脅威について周知徹底するとともに、基本的な対応方法を教えておき、通報を受け付けるための体制を企業や団体内に準備しておくのである。 また、組織の脆弱性を明らかにし、従業員の情報リテラシーを高めるための手段として、模擬攻撃あるいは「予防接種」と呼ばれるトレーニングを行う企業や組織も増えてきた。 これは、セキュリティ会社などの専門会社に依頼してニセの標的型メールを送り込んでもらい、それに対する個人や組織の対応を評価するというもの。政府が今年11月から12月にかけて5万人対象で行う「標的型不審メール訓練」では、添付ファイルを開いてしまった政府職員をウイルスに関する教育サイトへと誘導してアンケートに回答してもらうという。このような教育や訓練は、セキュリティ会社のほか、大手のITベンダーでも実施している。 情報化社会の中で、標的型メールによる被害は、ますます増加していくと予想されている。その手口はさらに巧妙となり、どんなにセキュリティ対策を施していても、利用者のなにげないダブルクリックが、すべてを台無しにすることもある。機密情報を守るためには、企業の情報システム部門だけでなく、社員全員の意識改革が急務なのだ。 |

■「標的型メール」のサンプル ■サイバー犯罪等に関する注意喚起について  ■標的メールランキング  ■シーケンシャルマルウェア  |

|

|

||

Copyright 2010 Otsuka Corporation. All Rights Reserved.