【連載】

モビリティビジネス Starter Book(7)

ノートPCに必要なゼロトラストセキュリティとは?

掲載日:2022/4/26

長引くコロナ禍の影響で、社外でモバイルデバイスを利用する機会が増えている。そこで課題となっているのは、ノートPCのセキュリティ対策だ。これまで社内と社外に境界線を引き、社内ネットワークの安全を担保してきたやり方は、ゼロトラストセキュリティに変わりつつある。では、社外で利用するノートPCのゼロトラストセキュリティとはどのようなものなのかを考えてみたい。

第1回「普及の進むeSIM、ノートPCの5G対応も進みつつある」はこちら

第2回「テレワーク時代は端末のセキュリティ管理が肝要。デバイスとMDM機能を同時提案で売り上げアップ」はこちら

第3回「年内にリリースされるWindows 11のビジネスチャンス。モバイルデバイスのリプレイス提案で商機をつかみたい」はこちら

第4回「高性能化により注目が集まるAndroidタブレット。5Gとの組み合わせでビジネス活用のトレンドに」はこちら

ゼロトラストとは?

ゼロトラストとは、「ゼロ」=「何も~しない」、「トラスト」=「信頼する」という文字通り、「何も信頼しない」ことを前提に対策を講じる、セキュリティに対する新しい考え方だ。

従来のセキュリティ対策は、ネットワークを信頼できる「内側」(社内ネットワーク)と信頼できない「外部」(インターネット)の2つに分け、その境界でセキュリティ対策を行う「境界型防御」が主流であった。

内側は信頼でき、安心なものと捉えており、外部からのマルウェアの侵入や不正ログインを防げばよいという、性善説に基づいた考え方でもある。しかし、クラウドサービスの普及やテレワークの増加、モバイルデバイスの利用増加などにより、働く環境が多様化し、企業システムの内側と外側を隔てる境界そのものが曖昧になりつつある。

そのため、従来の「境界型防御」では、情報漏えいやマルウェア感染などから企業を守ることが難しくなってきた。そこで、注目が集まっているのがゼロトラストである。

ゼロトラストの概念は2010年に、米国の調査会社によって提唱されたもので、「Never Trust, Always Verify」(決して信頼せず、常に確認せよ)という考え方が基本となる。つまり、社内ネットワーク内の行動やシステム、社員の操作まで、すべてを信頼せず、必ず承認してからアクセスを許可するようにするという考え方だ。いわば性悪説的な考えともいえる。

モバイルデバイスに求められる機能とは?

ゼロトラストをポリシーとするセキュリティシステムでは、社内ネットワークに流れるすべてのトラフィックを調べ、ログを取ることにより、内部からの情報漏えいなどの脅威にも備えることができる。

ゼロトラストセキュリティを実現する上で、キーとなるのがモバイルデバイスの扱いである。テレワークの普及により、ノートPCをはじめとするモバイルデバイスを業務で使うことが増え、リモートデスクトップで使われるRDP(リモートデスクトッププロトコル)の脆弱性を狙ったサイバー攻撃も増加している。

CISA(米国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ庁)は、2022年3月7日、企業においてモバイルデバイスにゼロトラストセキュリティを適用するためのガイダンス「Applying Zero Trust Principles to Enterprise Mobility」のドラフトバージョンを公開した。そのガイダンスをベースに、モバイルデバイスに求められる要件、導入すべきソリューションについて解説する。

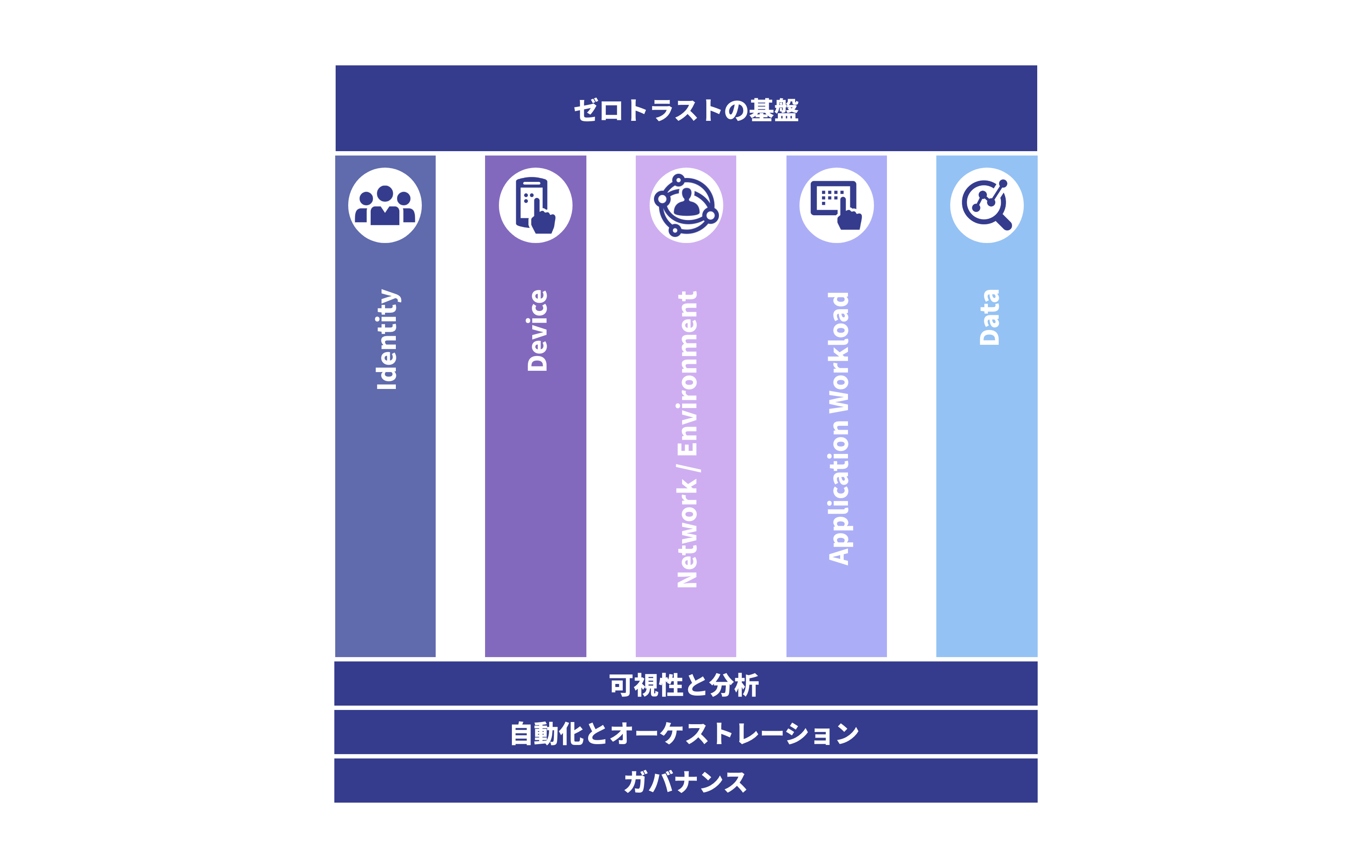

CISAによるゼロトラストセキュリティモデルは、ガバナンスと自動化、分析、可視化を土台に、「ID」「デバイス」「ネットワーク」「アプリケーションとワークロード」「データ」の5つの柱で構成される。

まず、ユーザー認証に関しては、IDとパスワードに頼るのではなく、指紋認証など生体認証を含めた、多要素認証をおこなうことが重要だ。最近は指紋認証機能や顔認証機能を備えたノートPCが増えているが、今後ノートPCを導入する際には、生体認証機能を搭載した製品を選ぶことをおすすめする。

デバイスについては、モバイルデバイスを管理する「MDM」(Mobile Device Management)の活用が重要だ。MDMを利用することで、モバイルデバイスを会社側で集中管理できるようになり、紛失時のデータ消去やロックをリモートで行えるようになる。またOSバージョンや、インストールされているアプリケーションなどの統合管理も可能になる。さらにモバイルデバイスでは、従来の境界型ファイアウォールでの保護ができないため、エンドポイントセキュリティソリューションを導入し、脅威に備える必要がある。

アプリケーションに関しては、「MAM」(Mobile Application Management)の導入が有効だ。MAMとは、モバイルデバイス上のアプリケーションを管理するシステムであり、利用できるアプリケーションの制限やアプリケーション利用時の画面キャプチャの制限、データの持ち出しの制限などの設定が可能だ。

コロナ禍によってテレワークに使う端末の需要が逼迫し、個人のノートPCなどを業務に利用するBYODも増えているが、BYODの欠点としてセキュリティレベルが均一化しにくいことが挙げられる。

MAMを利用することで、BYODのセキュリティレベルの底上げが可能だ。最近では、MDM、エンドポイントセキュリティソリューション、MAMのすべての機能を統合した「UEM」(Unified Endpoint Management)と呼ばれる製品も登場している。

UEMを導入することで、モバイルデバイスを含む、エンドポイントを一元的に管理でき、同時にセキュリティ対策も行えるため、ゼロトラストセキュリティ・アーキテクチャの実現が可能になる。

ノートPCとゼロトラストセキュリティの具体例

【個別対応の場合】

・「ID」ユーザー認証・・・・・多要素認証/生体認証機能を利用

・「デバイス」ノートPC・・・・・「MDM」(Mobile Device Management)の導入

・「ネットワーク」・・・・・「MAM」(Mobile Application Management)の導入

・「アプリケーション」・・・・・「MAM」(Mobile Application Management)の導入

・「データ」・・・・・「MAM」(Mobile Application Management)の導入

【一括対応の場合】

・「ID」ユーザー認証・・・・・多要素認証/生体認証機能を利用

・「デバイス」「ネットワーク」「アプリケーション」「データ」・・・・・「UEM」(Unified Endpoint Management)の導入

※MDM、エンドポイントセキュリティソリューション、MAMのすべての機能を統合